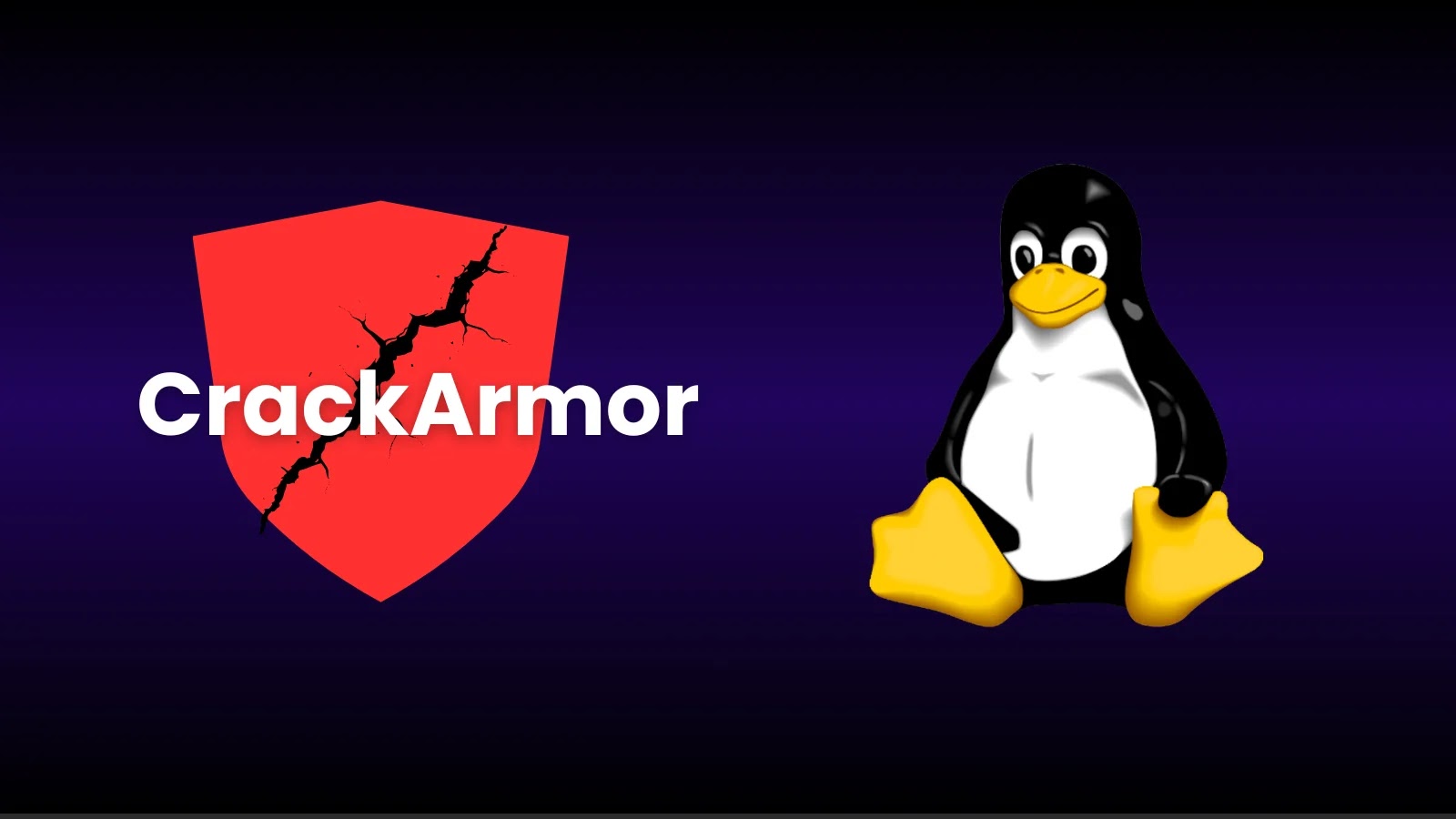

CrackArmor: 9 vulnerabilități critice în AppArmor expun 12,6 milioane de servere Linux la preluare completă

Nouă vulnerabilități critice au fost descoperite în AppArmor, unul dintre cele mai utilizate framework-uri de control al accesului obligatoriu (MAC) pentru Linux. Denumite colectiv „CrackArmor", aceste breșe de securitate permit utilizatorilor locali neprivilegiați să își escaladeze privilegiile la nivel de root, să spargă izolarea containerelor și să provoace crash-uri ale kernel-ului. Problema afectează peste 12,6 milioane de sisteme Linux enterprise la nivel mondial.

Vulnerabilitățile au fost descoperite de echipa Qualys Threat Research Unit (TRU) și făcute publice pe 12 martie 2026. Ele își au originea în kernel-ul Linux versiunea 4.11, lansată în 2017, ceea ce înseamnă că au rămas nedetectate în medii de producție timp de aproape nouă ani.

Ce este AppArmor și de ce contează

AppArmor este un modul de securitate Linux (LSM) integrat în kernel-ul principal Linux încă din versiunea 2.6.36. Este activat implicit pe distribuțiile Ubuntu, Debian și SUSE — ceea ce face ca suprafața de atac să fie extrem de largă, afectând centre de date enterprise, clustere Kubernetes, deploymenturi IoT și platforme cloud.

Conform datelor Qualys CyberSecurity Asset Management, peste 12,6 milioane de instanțe Linux enterprise rulează cu AppArmor activat implicit — toate fiind potențial vulnerabile până la aplicarea patch-urilor.

Cum funcționează atacul CrackArmor

La baza CrackArmor se află o vulnerabilitate de tip confused deputy — o clasă de breșă în care un actor neprivilegiat păcălește un proces cu privilegii ridicate să efectueze acțiuni neautorizate în locul său.

Atacatorii exploatează această breșă scriind în pseudo-fișierele AppArmor situate la /sys/kernel/security/apparmor/ (.load, .replace și .remove), folosind instrumente de sistem de încredere precum Sudo și Postfix ca proxy-uri involuntare. Deoarece aceste instrumente operează cu privilegii ridicate, ele ocolesc restricțiile de user-namespace care ar bloca în mod normal accesul direct al atacatorului, permițând execuția arbitrară de cod în kernel.

Cele 6 scenarii de atac identificate

Lanțurile de atac activate de CrackArmor sunt variate și severe:

- Ocolirea politicilor de securitate — utilizatorii neprivilegiați pot elimina silențios protecțiile pentru daemonii critici de sistem (rsyslogd, cupsd) sau pot încărca profiluri deny-all pentru sshd, blocând complet accesul SSH

- Escaladarea privilegiilor la root (user-space) — prin încărcarea unui profil care elimină CAP_SETUID din sudo și manipularea variabilei MAIL_CONFIG, atacatorul forțează sudo să invoce binarul sendmail al Postfix ca root, obținând un shell root complet

- Escaladarea privilegiilor în kernel-space — exploatând o vulnerabilitate use-after-free în funcția aa_loaddata, atacatorii pot realoca memoria kernel eliberată ca un page table care mapează /etc/passwd, suprascriind direct intrarea de root

- Evadarea din containere și namespace-uri — prin încărcarea unui profil „userns" care vizează /usr/bin/time, utilizatorii neprivilegiați pot crea namespace-uri cu capabilități complete, subminând restricțiile de namespace ale Ubuntu

- Denial of Service prin epuizarea stivei — profile cu sub-profile imbricate (până la 1.024 de niveluri) pot epuiza stiva de 16 KB a kernel-ului în timpul ștergerii recursive, provocând kernel panic și repornirea forțată a sistemului

- Ocolirea KASLR — citiri out-of-bounds în parsarea profilurilor permit scurgerea adreselor de memorie kernel, anulând protecția Kernel Address Space Layout Randomization și deschizând calea pentru alte lanțuri de exploatare

Încă nu există identificatori CVE

Până la data publicării, nu au fost atribuite identificatori CVE pentru vulnerabilitățile CrackArmor. Deoarece breșele există în kernel-ul Linux upstream, doar echipa kernel-ului upstream are autoritatea de a emite numere CVE — un proces care durează de obicei una până la două săptămâni după ce un patch se stabilizează într-un release stabil.

Echipele de securitate nu ar trebui să aștepte atribuirea CVE-urilor pentru a demara remedierea.

Proof-of-concept funcțional, dar nedivulgat public

Qualys TRU a dezvoltat cod proof-of-concept funcțional care demonstrează lanțul complet de atac. Echipa a reținut publicarea pentru a permite deploymentul patch-urilor, dar mecanismele tehnice ale breșelor sunt suficient documentate pentru validare independentă de către comunitatea de securitate.

Ce trebuie să faci acum

Organizațiile care rulează sisteme Linux cu AppArmor activat ar trebui să ia următoarele măsuri imediat:

- Aplică imediat toate patch-urile de securitate disponibile pentru kernel și AppArmor — în special pe Ubuntu, Debian, SUSE și derivatele lor

- Scanează toate endpoint-urile Linux folosind Qualys QID 386714 pentru a identifica versiunile AppArmor afectate, prioritizând activele expuse la internet

- Monitorizează directorul /sys/kernel/security/apparmor/ pentru orice modificări neașteptate ale profilurilor, care pot semnala exploatare activă

- Inventariază toate activele Ubuntu, Debian și SUSE cu AppArmor instalat, atât on-premises cât și în medii cloud

De ce este important pentru administratorii de servere web

Dacă administrezi un server de hosting, un VPS sau un cluster Kubernetes, sunt șanse mari ca acesta să ruleze Ubuntu sau Debian cu AppArmor activat implicit. Vulnerabilitățile CrackArmor sunt deosebit de periculoase în mediile partajate (shared hosting, containere), unde un utilizator neprivilegiat ar putea exploata aceste breșe pentru a obține acces root pe întreg serverul.

Recomandarea este simplă: actualizează kernel-ul și AppArmor cât mai repede posibil. Nu aștepta atribuirea CVE-urilor — amenințarea este reală, proof-of-concept-ul există, iar serverele tale ar putea fi deja expuse.

Sursa: Cyber Security News | Cercetare originală: Qualys Threat Research Unit (TRU)

Rămâi la curent cu noutățile

Un email pe săptămână cu cele mai importante știri din tech, hosting, AI și marketing digital — selectate și rezumate de echipa HostPedia.

Fără spam, fără surprize. Te poți dezabona cu un singur click, oricând.